数字经济中的黑客威胁:Lazarus与Drainer团伙全剖析

本文 Hash (SHA1): 9 d 28 ef 4 e 6 e 45 c 21121 d 4 e 6 fc 0 ef 7 c 011 f 4826 3d 8

编号: 链源科技 PandaLY Security Knowledge No.025

区块链技术作为数字经济的核心驱动力,正推动全球金融和数据安全领域的革命。然而,去中心化和匿名性的特性也吸引了网络犯罪分子的目光,催生了一系列针对加密资产的攻击事件。黑客永不眠,那些汇集资金的地方永远是黑客的目标,根据各种区块链分析和安全公司提供的数据,从 2020 年到 2024 年,Web3相关的黑客攻击造成的损失已超过 30 亿美元。我们链源安全团队将深入剖析几大著名的区块链黑客团伙及其知名案例,揭示他们的作案手段,并提供个人防范黑客攻击的实用策略。

知名黑客团伙手法以及盗窃案例

朝鲜黑客 Lazarus Group

背景:

根据维基百科的资料,Lazarus Group 成立于 2007 年,隶属于北韩人民军总参谋部侦察总局旗下的 110 号研究中心,专门从事网络战。该组织分为两个部门:第一个部门被称为 BlueNorOff(又称 APT 38),约有 1700 名成员,主要通过伪造 SWIFT 订单进行非法转账,专注于利用网络漏洞获取经济利益或控制系统实施金融网络犯罪,目标主要是金融机构和加密货币交易所。第二个部门是 AndAriel,约有 1600 名成员,主要针对韩国进行攻击。

作案手法:

Lazarus 早期主要通过僵尸网络进行 DDoS 攻击,而如今它们的攻击手段已转向鱼叉攻击、水坑攻击、供应链攻击等,并针对不同目标实施定向的社会工程学攻击。Lazarus 采用邮件中的鱼叉攻击和网站水坑攻击来实现入侵,并可能利用系统破坏或勒索应用干扰事件的分析,此外,还会利用 SMB 协议漏洞或相关蠕虫工具进行横向移动和载荷投放,甚至针对银行 SWIFT 系统实施攻击以实现资金盗取。其技术特征包括使用多种加密算法(如 RC 4、AES、Spritz)以及自定义字符变换算法,伪装 TLS 协议通过 SNI record 中的白域名来绕过 IDS,还使用 IRC 和 HTTP 协议。

此外,Lazarus 通过破坏 MBR、分区表或向扇区写入垃圾数据来损坏系统,并使用自删除脚本来隐藏攻击痕迹。其攻击手段包括将木马程序作为电子邮件附件进行鱼叉攻击,通过恶意文档和宏实现入侵;在水坑攻击中,Lazarus 分析目标的上网活动,攻击其常访问的网站并植入恶意代码,大规模盗取资金;在社工攻击中,通过伪装招聘加密货币工作人员或网络安全人员来获取凭证,从而实施攻击。Lazarus 的武器库包含大量定制工具,表明其背后有规模较大的开发团队,其攻击能力和工具包括 DDoS botnets、keyloggers、RATs、wiper malware,使用的恶意代码如 Destover、Duuzer 和 Hangman 等。

案列:

2017 年 Bangladesh Bank 劫案

Lazarus 黑客组通过攻击 SWIFT 系统,盗取了 8100 万美元的资金。虽然这个事件主要涉及传统银行系统,但其影响也波及到区块链领域,因为黑客通过这种方式获得的资金常用于购买加密货币进行洗钱。

2020 年 KuCoin 黑客事件

2020 年 9 月,KuCoin 交易所遭遇大规模黑客攻击,损失金额高达 2 亿美元。尽管直接责任未完全确认,但分析师认为与 Lazarus 相关。黑客利用合约漏洞和系统弱点,窃取了大量加密货币,并试图通过多个渠道转移和洗钱。

2021 年 Ronin 网络攻击

Ronin 是 Axie Infinity 游戏的区块链网络,在 2021 年 3 月遭到攻击,损失超过 6 亿美元。黑客通过攻击开发者的节点和系统漏洞实施了攻击。虽然直接责任尚未确认,但很多分析师将其与 Lazarus 或其他国家支持的黑客组织联系起来。

2022 年 Harmony 网络攻击

Harmony 区块链的跨链桥在 2022 年 6 月遭到攻击,损失约 1 亿美元。此次攻击显示了区块链跨链桥的安全漏洞,尽管攻击者身份未明确,但一些专家将其与朝鲜黑客组织的策略相联系,认为他们可能通过类似手法实施了这次攻击。

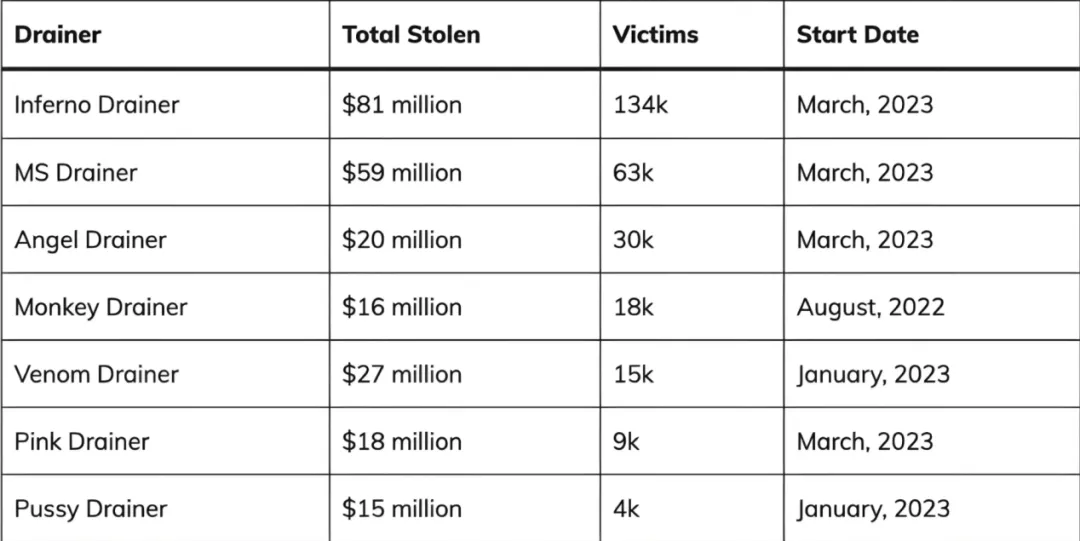

Drainer 犯罪团伙

区块链中的“drainer”通常指一种恶意智能合约或脚本,其目的是通过欺诈手段从用户的加密钱包或账户中窃取资金。这类攻击通常发生在用户与假冒或被入侵的去中心化应用(dApp)或网站交互时,用户可能会在不知情的情况下授权该恶意合约对其资金的控制权限,比较知名的 drainer 犯罪团伙有以下:

背景:

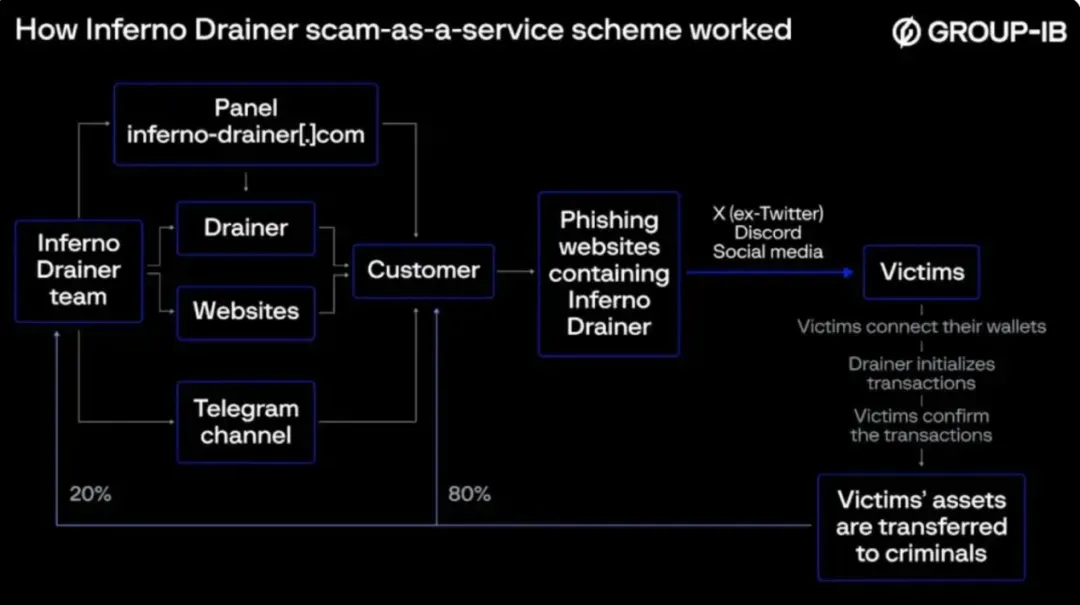

"Inferno Drainer" ,是最受欢迎的加密钱包诈骗工具之一,它是一个“钓鱼即服务”(Phishing-as-a-Service,PaaS)的平台,专门为诈骗者提供即用型的网络钓鱼工具,通过这些平台,攻击者可以轻松地创建伪装成合法去中心化应用(dApp)的钓鱼网站,从而窃取用户的加密资产。据 Web3 安全公司 Blockaid 数据,截至 2024 年 7 月,使用 Inferno Drainer 的 DApp 数量已增加至 40, 000 个。使用该工具的新恶意 DApp 数量已经增加增加了三倍,使用量上升 300%

作案手法:

该团伙通过电报频道推广其服务,以“诈骗即服务”的模式运营,由开发者提供钓鱼网站给诈骗分子,帮助他们实施诈骗活动。当受害者扫描钓鱼网站上的二维码并连接他们的钱包时,Inferno Drainer 会自动检查并定位钱包中最有价值且易于转移的资产,并发起恶意交易。一旦受害者确认交易,资产就会被转移到犯罪分子的账户中。被盗资产中, 20% 会分给 Inferno Drainer 的开发者,其余 80% 则归诈骗分子所有。

他们主要瞄准那些与加密货币相关的用户和平台,如去中心化金融(DeFi)应用、NFT 市场、加密钱包等。利用社会工程学手段,如假冒官方公告或空投活动,通过伪装成合法的应用或服务,诱导用户授权访问他们的钱包,从而盗取资金。这种工具的出现大大降低了实施网络诈骗的门槛,导致相关诈骗活动增多。

案列:

OpenSea 钓鱼攻击

黑客利用 Inferno Drainer 平台针对 OpenSea 用户实施钓鱼攻击。OpenSea 是一个流行的 NFT 市场,许多用户的加密钱包与其账户相关联。攻击者创建了一个伪装成 OpenSea 网站的钓鱼页面,并通过电子邮件和社交媒体广告吸引用户访问。用户在该页面上连接钱包并进行交易授权时,Inferno Drainer 会自动发起恶意交易,将用户钱包中的 NFT 和加密货币转移到黑客控制的地址。此攻击导致数十位用户损失了他们的珍贵 NFT 及大量以太坊,总损失金额达数百万美元。

Uniswap 钓鱼攻击

Uniswap 是去中心化金融(DeFi)领域最受欢迎的去中心化交易所之一。Inferno Drainer 被用于伪装成 Uniswap 的钓鱼攻击。攻击者创建了一个伪造的 Uniswap 网站,并通过谷歌广告、社交媒体链接等手段引导用户访问。受害者在该网站上授权恶意合约后,Inferno Drainer 会迅速扫描他们的账户,并发起一笔转移代币的交易,盗取用户的资产。多名用户在此攻击中损失了大量代币和稳定币,总价值达数十万至数百万美元不等。

黑客团伙常用的攻击手段形式大同小异

钓鱼攻击(Phishing)

黑客伪装成可信赖的机构或个人,诱骗受害者点击恶意链接或泄露私钥,从而获取其加密资产。例如,Lazarus Group 就曾通过伪造政府官员身份,发动精准钓鱼攻击,成功窃取了加密货币交易所的巨额资金。

恶意软件(Malware)

黑客利用恶意软件感染受害者的设备,从而窃取其加密货币或获取设备的远程控制权。FIN 6 常使用定制恶意软件,专门针对金融机构和加密货币交易所进行攻击。

智能合约漏洞利用

黑客通过识别和利用智能合约中的漏洞,非法转移或窃取资金。由于智能合约一旦部署在区块链上,其代码不可更改,因此漏洞的危害可能极为严重。

51% 攻击

黑客通过掌控区块链网络中超过 50% 的算力,进行双花攻击或篡改交易记录。此类攻击尤其针对小型或新兴区块链网络,因其算力相对集中,容易被恶意操纵。

个人客户的防范措施

加强安全意识

始终保持警惕,不随意点击陌生链接或下载不明来源的软件。特别是在涉及加密货币的操作中,更需谨慎,以免落入陷阱。

启用双重认证

对所有加密货币账户启用双重认证(2FA),为账户增加额外的安全防护层,防止未经授权的登录。

使用硬件钱包

将大部分加密货币存储在硬件钱包中,而非在线钱包或交易所。这种离线存储方式能够有效降低被黑客远程攻击的风险。

审查智能合约

在与智能合约进行交互前,尽量了解合约代码或选择经过专业审核的合约,避免与未经验证的智能合约互动,降低资金被盗的风险。

定期更新设备和软件

确保所有使用的设备和相关软件处于最新版本,定期进行安全更新,以防止因旧漏洞而被攻击。

在区块链领域,安全始终是至关重要的议题。了解和识别著名黑客团伙,工具,以及其作案手段,结合有效的个人防范措施,可以极大降低成为攻击目标的风险。随着技术的不断发展,黑客手段也在升级,链源安全团队建议用户需要不断提升自身的安全意识,时刻保持警惕,才能在这个快速变化的数字时代中立于不败之地。

链源科技是一家专注于区块链安全的公司。我们的核心工作包括区块链安全研究、链上数据分析,以及资产和合约漏洞救援,已成功为个人和机构追回多起被盗数字资产。同时,我们致力于为行业机构提供项目安全分析报告、链上溯源和技术咨询/支撑服务。

感谢各位的阅读,我们会持续专注和分享区块链安全内容。